Анализ атаки (часть 3)

Во второй части этой серии мы оставили всю необходимую информацию, необходимую для атаки на сеть жертвы.

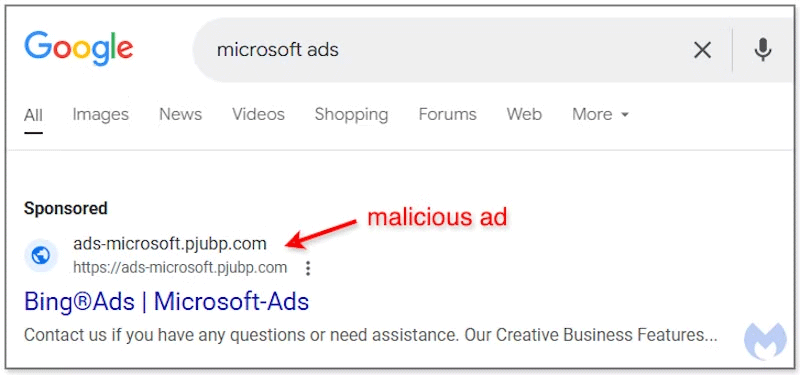

С ростом популярности Google мошенники пользуются услугами компании для совершения неблаговидных действий. Злоумышленники размещают вредоносную рекламу на страницах результатов поиска Google, и хотя эта тактика не нова, ее новый метод направлен на кражу учетных данных пользователей Microsoft.

Поддельная реклама Microsoft, крадущая аккаунты людей

В отчете Malwarebytes говорится, что атака начинается, когда кто-то ищет программу Microsoft Ad. Google предоставляет релевантные рекламные ссылки по поисковому запросу, и одна из них является поддельной копией сайта Microsoft Ads. Его URL-адрес отличается от URL-адреса реального сайта, обычно сайта-промоушена.

Однако люди часто настолько доверяют результатам поиска Google, что слепо нажимают на первый попавшийся результат. А если мошенник достаточно искусен, он может сделать так, чтобы его рекламная ссылка выглядела почти идентично настоящей, даже если URL-адрес выглядит странно.

Поддельный сайт Microsoft Ads использует ряд мер для защиты от нежелательных посетителей. Например, если бот попытается проанализировать веб-сайт или кто-то зайдет на него через VPN, веб-сайт предоставит поддельную целевую страницу, чтобы отвлечь их. А если вы попытаетесь напрямую перейти по URL-адресу, минуя поддельную рекламу, сайт вместо этого покажет вам видео, на котором Рик Эстли поет «Never Gonna Give You Up».

Однако если вы зайдете на него через Google Ads, вы увидите поддельную страницу входа в Microsoft, на которой вам будет предложено ввести имя пользователя, пароль и код двухфакторной аутентификации. Если вы предоставите эту информацию, мошенники смогут использовать ее для кражи вашей учетной записи Microsoft.

Учитывая, что атака нацелена на людей, которые хотят использовать Microsoft Ads для рекламы своих продуктов, скорее всего, вы ее не увидите. Однако это яркий пример того, как работают подобные мошеннические схемы, поскольку они могут выдавать себя за практически любой веб-сайт.

Во второй части этой серии мы оставили всю необходимую информацию, необходимую для атаки на сеть жертвы.

Microsoft Office уже много лет поддерживает ActiveX как средство расширения и автоматизации документов, но это также является серьезной уязвимостью безопасности.

Эта серия будет основана на сетевой уязвимости. В статье будет представлена реальная атака, начиная с разведки и заканчивая перечислением, эксплуатацией сетевых служб и стратегиями эксплуатации уведомлений. Все эти шаги будут рассмотрены на уровне пакета данных, а затем подробно объяснены.

Всемирно известная компания по кибербезопасности Fortinet только что официально подтвердила, что с сервера Microsoft Sharepoint компании был украден большой объем пользовательских данных, информация о котором была опубликована на хакерском форуме рано утром 15 сентября.

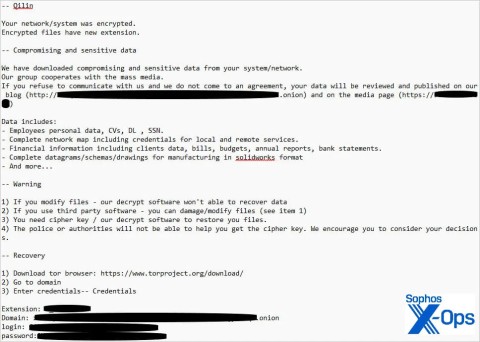

Обнаружен новый штамм вируса-вымогателя под названием Qilin, использующий относительно сложную, легко настраиваемую тактику для кражи данных для входа в учетную запись, хранящихся в браузере Google Chrome.

В первой части мы показали вам информацию, которую можно наблюдать при открытии последовательности пакетов, отправленных Nmap. Отправляемая последовательность начинается с эхо-ответа ICMP, который позволяет определить, назначен ли компьютеру или сети IP-адрес.

Возникли проблемы с ошибкой в руководстве по использованию Microsoft Teams? Узнайте о проверенных пошаговых способах её быстрого устранения. Очистка кэша, обновление и многое другое для беспроблемного начала работы. Работает на последних версиях!

Устали от ошибок воспроизведения мультимедиа в Microsoft Teams, которые портят ваши встречи в 2026 году? Следуйте нашему пошаговому руководству от экспертов, чтобы быстро устранить неполадки со звуком, видео и обменом файлами — никаких технических навыков не требуется. Вас ждет бесперебойное сотрудничество!

Возникли проблемы с ошибкой прокси-сервера Microsoft Teams? Ознакомьтесь с проверенными шагами по устранению неполадок с настройками прокси-сервера Microsoft Teams. Очистите кэш, настройте параметры прокси-сервера и вернитесь к бесперебойным звонкам за считанные минуты с помощью нашего руководства от экспертов.

Устали от ошибок синхронизации задач в Microsoft Teams, которые мешают вашей работе? Следуйте нашим пошаговым инструкциям, чтобы восстановить бесперебойную синхронизацию задач между Teams, Planner и To Do. Быстрые решения для мгновенного облегчения!

Найдите точное расположение ключей реестра Microsoft Teams в Windows 11. Пошаговое руководство по поиску, доступу и безопасному изменению этих ключей для оптимальной производительности и устранения неполадок. Незаменимо для ИТ-специалистов и энтузиастов Teams.

Проблемы с медленной работой Microsoft Teams? Узнайте, как пошагово очистить кэш Microsoft Teams, чтобы устранить проблемы с производительностью, задержки, сбои и повысить скорость работы на Windows, Mac, в веб-версии и на мобильных устройствах. Быстрые и эффективные решения!

Возникла проблема с загрузкой вкладки Wiki в Microsoft Teams? Узнайте о проверенных пошаговых решениях, которые помогут быстро устранить проблему, восстановить вкладки Wiki и без лишних хлопот повысить производительность команды.

Раздражает отсутствие значка Microsoft Teams в Outlook? Узнайте, где именно его найти, почему он исчезает, и проверенные шаги по его восстановлению для беспроблемных встреч. Обновлено для последних версий!

Разочарованы отсутствием комнат для обсуждений в вашей встрече Teams? Узнайте о главных причинах, по которым вы не видите комнаты для обсуждений в Teams, и следуйте нашим пошаговым инструкциям, чтобы они заработали за считанные минуты. Идеально подходит как для организаторов, так и для участников!

Устали от ошибки Microsoft Teams 1200, которая прерывает ваши телефонные звонки? Узнайте о быстрых пошаговых решениях для iOS и Android, чтобы быстро восстановить бесперебойную командную работу — никаких технических навыков не требуется!

Откройте для себя простые пошаговые инструкции по отключению Microsoft Teams при запуске системы и повышению производительности ПК. Более быстрая загрузка, меньшее потребление ресурсов — идеально для пользователей Windows, стремящихся к плавной работе.

Узнайте самый простой способ загрузить Microsoft Teams для Mac, MacBook Air и MacBook Pro. Пошаговые инструкции, системные требования и советы по устранению неполадок для беспроблемной установки последней версии. Начните прямо сейчас!

Не можете найти папку установки Microsoft Teams на своем компьютере? Это пошаговое руководство покажет точные пути для новых и классических версий Teams, а также для установки на одного пользователя и на весь компьютер. Сэкономьте время на устранении неполадок!

Научитесь легко присоединяться к собраниям Microsoft Teams с помощью идентификатора и пароля на компьютере, мобильном устройстве или в веб-версии. Пошаговые инструкции со скриншотами для быстрого доступа — приглашение не требуется!

Узнайте, как эффективно использовать фоновые изображения Microsoft Teams с помощью пошаговых инструкций, советов по загрузке и лучших практик, чтобы сделать ваши видеозвонки профессиональными и увлекательными. Поднимите свой уровень удаленной работы на новый уровень уже сегодня!