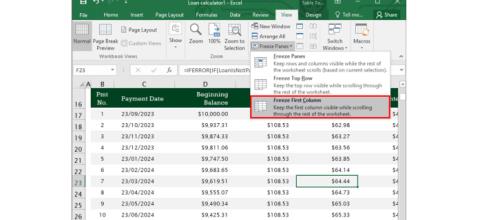

Как заблокировать столбец в Excel

Чтобы предотвратить случайное удаление или изменение сложных или конфиденциальных данных, Excel позволяет блокировать некоторые столбцы во время работы. Блокировка столбцов помогает предотвратить

Термин «вредоносное ПО» образован от двух разных слов - «вредоносный» и «программное обеспечение». Это термин, используемый для коллективного описания различных типов программного обеспечения, предназначенного для нанесения ущерба системе или получения доступа к данным без ведома пользователя. Это способ атаковать систему. Вредоносное ПО представляет огромную угрозу для компьютерных сетей, поскольку может нанести огромные убытки жертве. Какие виды атак возможны с помощью вредоносного ПО? Вот список различных типов вредоносных программ.

СОДЕРЖАНИЕ

Типы вредоносного ПО

1. Черви

Их название происходит от того, как работают настоящие черви. Они начинают воздействовать на одну машину в сети, а затем распространяются на остальные системы. В мгновение ока можно заразить целую сеть устройств.

2. Программы-вымогатели.

Это также известно как пугающее ПО. Как следует из названия, он используется для вымогательства выкупа. Используя программы-вымогатели, можно заблокировать всю сеть, а пользователей заблокировать вне сети. Эффекты будут отменены только тогда, когда пострадавшая сторона заплатит выкуп. Атаки программ-вымогателей затронули многие крупные организации.

3. Трояны

Вредоносная программа, замаскированная под законное программное обеспечение. Он создает бэкдоры для нарушения безопасности. Это открывает точку входа для других видов вредоносных программ. Этот термин происходит из истории, когда греческие солдаты прятались внутри большой лошади перед тем, как начать атаку.

4. Шпионское ПО

Шпионское ПО - это тип вредоносного ПО, которое используется для слежки за действиями пользователя в его / ее системе. Программа скрывается в системе и собирает конфиденциальную информацию, такую как пароли пользователя и банковские реквизиты, без ведома пользователя.

5. Вирус

Это наиболее распространенный тип вредоносного ПО. Это фрагмент исполняемого кода, который присоединяется к чистой программе в системе. Он ждет, пока пользователь выполнит код. Это изменяет способ работы вашей системы нежелательным образом. Вирусы могут даже заблокировать доступ пользователей к их системам и повредить файлы на них. Обычно они представлены в виде исполняемого файла. Следовательно, вы должны быть осторожны с тем, что вы загружаете в свою систему, и с достоверностью источника.

6. Рекламное ПО

Определенное рекламное программное обеспечение выдает всплывающие окна на экране, при нажатии на которые может быть нарушена ваша безопасность. Они не всегда могут быть злонамеренными. Но если вы не будете осторожны, рекламное ПО может привести к проникновению в вашу систему других вредоносных программ.

7. Кейлоггер

Это своего рода вредоносная программа, специально созданная для записи нажатий клавиш на клавиатуре. Благодаря этому злоумышленник может получить конфиденциальную информацию, такую как данные кредитной карты и пароли.

8. Эксплойты

Этот вид вредоносных программ использует ошибки в вашей системе для проникновения. Обычно они размещаются на законных веб-сайтах. Вам даже не нужно ничего нажимать или скачивать. Простое посещение безопасного веб-сайта небезопасным способом приведет к загрузке вредоносных программ в вашу систему.

9. Руткит

Используя программу rootkit, злоумышленник может предоставить себе права администратора в системе. Пользователи системы обычно не знают об этом, потому что она хорошо скрыта от операционной системы и других приложений.

Симптомы системы, пораженной вредоносным ПО

Глядя на длинный список типов программного обеспечения, любой пользователь захочет узнать, как можно определить, была ли ваша система затронута каким-либо вредоносным ПО. И как ответственный пользователь вы должны им быть. Если ваша система пострадала, появятся явные признаки. Ниже приведены признаки, на которые следует обратить внимание.

Как вредоносное ПО попадает в вашу систему?

Теперь вы хорошо знакомы с признаками, указывающими на возможность атаки вредоносного ПО на вашу систему. Если вы вообще увидите один или несколько из этих знаков, вашей первой мыслью будет: «Как это произошло?» Вы должны знать, как вредоносные программы попадают в систему, чтобы вы могли минимизировать такие инциденты.

Помните, что большинство типов вредоносных программ зависит от действий пользователя. Либо вы получите подозрительное электронное письмо, в котором требуется загрузить файл .exe, либо есть ссылка, которую вы должны щелкнуть. Вредоносные программы не щадят и мобильные телефоны. Злоумышленники хорошо знают уяз��имости различных устройств. Они используют эти уязвимости для получения доступа.

Обычно вредоносные программы получают доступ по электронной почте и через Интернет. Всякий раз, когда вы подключены к Интернету, ваша система уязвима; тем более, если ваше устройство не защищено программным обеспечением для защиты от вредоносных программ . Когда вы находитесь в сети, следующие действия могут упростить проникновение вредоносного ПО в вашу систему - загрузка вложения из спам-сообщения, загрузка зараженных аудиофайлов, установка панелей инструментов от неизвестного поставщика, загрузка / установка программного обеспечения из небезопасный источник и т. д.

Когда вы пытаетесь загрузить приложения из подозрительного источника, ваша система отображает предупреждающие сообщения, чтобы обезопасить вас. Обратите внимание на эти сообщения, особенно если приложение запрашивает разрешение на доступ к вашим данным.

Злоумышленники пытаются атаковать доверчивых пользователей, используя утверждения, которые, кажется, предлагают вам что-то хорошее. Это может быть более быстрый Интернет, очиститель жесткого диска, лучший менеджер загрузок и т. Д. За этими предложениями скрывается потенциально вредоносное программное обеспечение, готовое атаковать вашу систему. Таким образом, когда вы загружаете какое-либо приложение на свой компьютер / ноутбук или даже мобильный телефон, обязательно делайте это только с надежного веб-сайта.

Мы повторяем тот факт, что в большинстве случаев вредоносное ПО может проникнуть только в результате действий пользователя. Одна загрузка с неправильного адреса электронной почты или один щелчок по неправильной ссылке - и бум! Ваша система находится под атакой. Таким образом, важно не поддаваться соблазну «слишком хорошими, чтобы быть правдой» предложениями, ссылками, электронными письмами и всплывающей рекламой. Иногда вы можете загрузить приложение из надежного источника. Но если он представляет другое приложение как важное и запрашивает разрешение на его загрузку, будьте осторожны! Дополнительное программное обеспечение известно под термином «потенциально нежелательное программное обеспечение» (ПНП) и является ненужным (и потенциально опасным) компонентом программного обеспечения.

Лучший способ избавиться от таких вредоносных программ - это установить в вашу систему хорошее антивирусное программное обеспечение.

Как оставаться в безопасности?

Каждый пользователь Интернета хочет оставаться в безопасности. Никто не любит быть жертвой атаки вредоносного ПО. Результат такой атаки может варьироваться от потери конфиденциальных данных до передачи огромного выкупа. Поскольку последствия довольно пугающие, лучше перестраховаться. Мы обсудили различные виды вредоносных программ и способы их проникновения в вашу систему. Давайте теперь посмотрим, какие меры предосторожности следует предпринять, чтобы оставаться в безопасности при работе в Интернете.

1. Просматривайте страницы ответственно

Некоторые небольшие местные веб-сайты имеют плохую внутреннюю безопасность. Обычно именно в этих местах можно найти вредоносное ПО. Чтобы быть в большей безопасности, всегда придерживайтесь хорошо известных сайтов, завоевавших хорошую репутацию среди пользователей Интернета. Индикатором рискованных веб-сайтов является то, что их доменные имена заканчиваются странными буквами вместо обычных org, com, edu и т. Д.

2. Проверьте, что вы загружаете.

Загрузки - это наиболее частое место, где прячутся вредоносные программы. Всегда перепроверяйте, что вы скачиваете и откуда. Если возможно, просмотрите отзывы прошлых пользователей, чтобы убедиться в надежности поставщика.

3. Установите блокировщик рекламы.

Мы видели, как рекламное ПО может иногда содержать вредоносное ПО под видом всплывающего окна. Поскольку трудно отличить легитимные от вредоносных, рекомендуется заблокировать их все с помощью хорошего блокировщика рекламы. Даже без блокировщика рекламы вы не должны нажимать на всплывающие окна, независимо от того, насколько хорошо выглядит предложение.

Читайте также: Что такое клавиатура и как она работает?

4. Не позволяйте себе доверять

Работа в сети может быть настолько же рискованной, насколько и увлекательной. Не поддавайтесь предложениям, ссылкам на спам-сообщения, предупреждениям и т. Д., Которые вас соблазняют. Если что-то кажется слишком хорошим, чтобы быть правдой, лучше держаться от этого подальше.

Избавляемся от вредоносного ПО

Неопределенность - всегда фактор. Несмотря на принятые меры предосторожности, вы можете стать жертвой атаки вредоносного ПО. Как вернуть вашу систему в нормальное состояние?

Существуют инструменты для удаления вредоносных программ - как бесплатные, так и платные. Если вы еще не установили программу защиты от вредоносных программ, установите ее прямо сейчас. Затем запустите сканирование. Сканирование найдет любые проблемы на вашем устройстве, а программное обеспечение будет работать над устранением любых вредоносных программ из вашей системы .

После того, как вы очистили свое устройство, измените пароли для всех учетных записей, которые у вас есть, и используйте. Избавьтесь от всех своих старых паролей.

Резюме

Чтобы предотвратить случайное удаление или изменение сложных или конфиденциальных данных, Excel позволяет блокировать некоторые столбцы во время работы. Блокировка столбцов помогает предотвратить

Если вы хотите экспортировать слои, группы или кадры изображений в формате JPG, PNG или SVG, Figma поможет вам. Но на тот случай, если вы не знаете, как

Google Slides — лучшее место для поиска бесплатных шаблонов для форматирования и создания презентаций. Бесплатно для пользователей Gmail и части G-Suite. Вы можете выбрать

Если вы страстный пользователь TikToker и часто публикуете сообщения, чтобы поддерживать высокий уровень вовлеченности аудитории, вы, вероятно, используете раздел «Черновики» (или раздел «Создатель»).

Беглый взгляд на карту «Слезы Королевства» может заставить вас подумать, что она использует ту же карту, что и ее предшественница, «Дыхание дикой природы». Но, хотя

Помните 1992 год? Помните, «Сестра Шекспира» с «Stay» возглавляла хит-парады? Помните, Дания удивила всех, подняв чемпионат Европы по футболу

Facebook Marketplace вырос в геометрической прогрессии, поскольку он извлекает выгоду из взаимодействия, уже существующего на Facebook. Кроме того, он бесплатный и содержит новые и

Viber предлагает широкий выбор стикеров для своего сервиса обмена сообщениями: от милых животных до анимированных поцелуев и героев мультфильмов для улучшения вашего чата.

Если вы ищете отличный семейный GPS-локатор, возможно, вы не определились между Life360 и Family360. Оба являются хорошо известными приложениями для отслеживания семьи с

Хотя вы можете редактировать свои видео онлайн с помощью веб-сайта CapCut, загрузка приложения на ваше устройство упрощает создание контента без использования

Если вы закончили работу и хотите расслабиться, просмотр фильма часто может быть ответом. Но что делать, если ты слишком устал, чтобы идти в кино и нет ничего хорошего

Добавление музыки придает индивидуальность и повышает качество ваших потоков OBS, обеспечивая более приятные впечатления для зрителей. И наличие музыки в

Цифровые произведения искусства в последние годы стали горячей темой для всех, кто хочет заработать на невзаимозаменяемых токенах (NFT). Вы можете принять участие в этом цифровом золоте

CapCut — это приложение, которое позволяет вам экспериментировать и создавать самые увлекательные видеоролики для TikTok. Одной из тенденций, связанных с CapCut, является возраст

По разным причинам Instagram может временно заблокировать вашу учетную запись, чтобы защитить пользователей и платформу и обеспечить максимальное удобство использования. Если вы получили

Если вы не можете отправить сообщение другу в Roblox, возможно, он по какой-то причине заблокировал вас. Но как именно работает эта функция и есть ли другие способы

Если вы ищете лучшие шрифты для использования на своих устройствах MIUI, Xiaomi сделает это очень просто. Все, что вам нужно сделать, это загрузить нужный шрифт и сохранить его.

В Telegram можно делать множество вещей, например использовать стикеры или присоединиться к одному из лучших каналов Telegram. Для дальнейшего расширения его функциональности,

Удаление сообщений на любой платформе иногда необходимо, чтобы освободить место, заново изобрести себя или устранить многолетний беспорядок. Раздор ничем не отличается; некоторый

Когда вы впервые создаете учетную запись WhatsApp, вы регистрируетесь, используя существующий номер телефона, который позволяет вам получить доступ к списку контактов вашего телефона. Однако не